تنظیمات امنیتی ساده میکروتیک که از آنها غافل می شویم

1- نام کاربری پیش فرض ادمین را تغییر دهید

بسیاری از کاربران میکروتیک نام پیش فرض کاربر ادمین که admin می باشد را تغییر نمی دهند و یا اگر تغییر می دهند نامی از مشتقات آن است مانند superadmin, root , mikrotikadmin ,... که توصیه میشود یه نام کاملا متفاوت انتخاب نمایید.

اگر روتر شما آدرس public IP دارد، توصیه نمیکنیم که این نام ها را استفاده کنید. هکرهایی که حملات brute force میکنند و از اپلیکیشن هایی مثل Cain and Abel استفاده میکنند، به راحتی میتوانند رمز عبور شما را حدس بزنند.

روتر میکروتیک تعداد ورودی های نامحدودی برای نام کاربری و رمز عبور میتواند دریافت کند مگر اینکه از RADIUS server استفاده کنید، به همین دلیل روترهای میکروتیک همیشه هدفی برای حملات Brute Force بوده اند. توصیه میکنیم که نام کاربری را نیز مشابه رمز عبور، قوی انتخاب کنید.

تلاش ها برای لاگین به روتر میکروتیک را میتوانید از بخش Log مشاهده کنید.

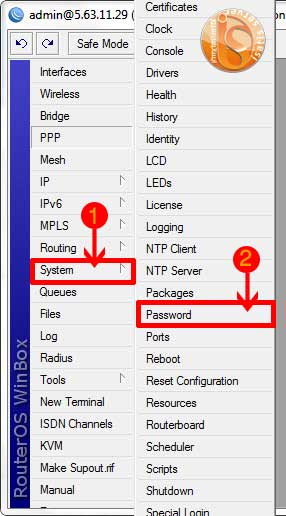

2- از پسورد پیچیده استفاده کنید

با اینکه خیلی از افراد میدانند که استفاده از رمز عبور ضعیف، بسیار خطرناک است، اما بسیاری از کاربران RouterOS از رمزهای ضعیف استفاده میکنند، زیرا رمز عبور ساده به راحتی در ذهن باقی میماند. حقیقت این است که رمزهای عبوری که به صورت مداوم استفاده نشوند، فراموش میشوند. حتی اگر رمز عبور ساده باشد. اما رمز های عبور دشوار، در صورتی که بارها استفاده شوند، در ذهن میمانند. استفاده از رمز های عبوری ساده باعث میشود که به راحتی روتر را در دسترس هکرها قرار دهید و تحت حملات denial of service قرار بگیرید.

از رمزهای عبوری قدرتمند که حروف بزرگ و کوچک، کاراکتر های خاص و… دارند، استفاده کنید.

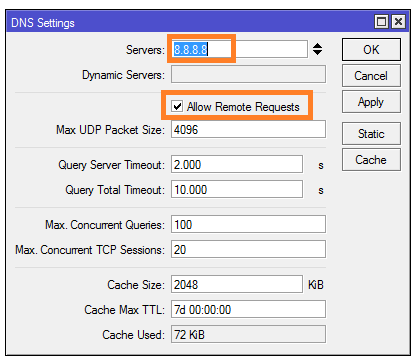

3- قابلیت Remote DNS Request را فعال نکنید.

تنها هدف میکروتیک از قرار دادن این قابلیت، کاهش زمان DNS resolution می باشد.

از کاربردهای این قابلیت، در صورتی که کاربر برروی تنظیمات کارت شبکه خود، آدرس DNS را اشتباها تنظیم کرده باشد و یا از هر آدرس دیگری برای DNS استفاده کند، تنظیمات DNS ای کاربر بدون اهمیت بوده و میکروتیک مستقیما به درخواستهای DNS ای پاسخ خواهد داد.

متاسفانه فعال کردن این ویژگی در حالی که آدرس استاتیک دارید و هیچ گونه رولی برای فایروال جهت جلوگیری از دسترسی ها غیر مجاز در نظر نگرفته اید، باعث زمین گیر شدن شبکه میشود. در حقیقت به این ترتیب روتر شما تبدیل به یک DNS server عمومی میشود. دو تاثیر مهم از این اشتباه امنیتی، افزایش مصرف سی پی یو و ترافیک آپلود بالا است.

توصیه می شود این قابلیت را فعال نکنید مگر اینکه در فایروال برای آن رول تنظیم کرده باشید.

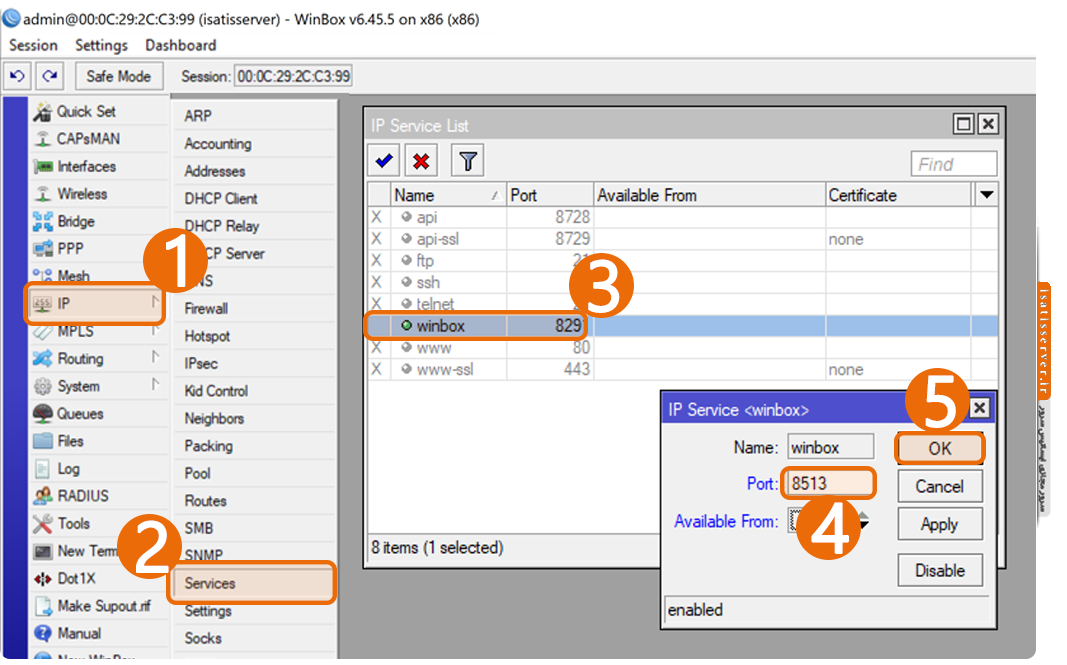

4- پورت های پیش فرض را تغییر دهید

یکی از دلایلی که اغلب حملات روی روترهای میکروتیک موفقیت آمیز است، این است که کاربران شماره پورت های پیشفرض را تغییر نمیدهند. هنگامی که پورتهای پیشفرض تغییر میکنند، یکی از اولین لایه های امنیتی روی روتر پیاده سازی شده است، در این حالت حمله کننده باید شماره پورت صحیح را نیز وارد کند، برای مثال در winbox قبل از اینکه هکر نام کاربری و رمز عبور را وارد کند، باید شماره پورت صحیح winbox را نیز حدس بزند.

برای مثال اگر پورت پیشفرض winbox از 8291 به 8513 تغییر دهیم، اولین چالش هکر پیدا کردن پورت صحیح است.

هکر تنها زمانی میتواند ترکیب نام کاربری و رمز عبور را از طریق brute force بفهمد که بداند روی چه پورتی باید حمله کند. به این ترتیب مصرف CPU را نیز کاهش خواهید داد.

در کنار تغییر پورت سرویس های مورد استفاده، پورت هایی که نیاز نیستند را نیز غیرفعال کنید.

5- استفاده از رول در فایروال

اکثر کاربران میکروتیک به این دلیل که حس میکنند رول های فایروالی میکروتیک، سخت هستند، به پیکربندی این بخش نمی پردازند. توجه کنید که اگر یک استاتیک آی پی دارید، عدم توجه به رولهای فایروالی میتواند برای شما گران تمام شود.

بسیاری از روترهای مناسب ادارات کوچک، مثل سری RB750، حاوی رول های پیشفرضی هستند که کاربر را در برابر هکرها حفاظت میکند. که متاسفانه برخی کابران به دلیلی که دانش زیادی ندارند، این رولها را غیر فعال میکنند.

در روترهایی مثل سری RB1100 که پیکربندی پیشفرض ندارند، کاربران باید input chain هایی برای حفاظت روتر ایجاد کنند. یک نمونه input chain را در زیر مشاهده میکنید:

ip firewall filter add chain=input in-interface=WAN action=drop

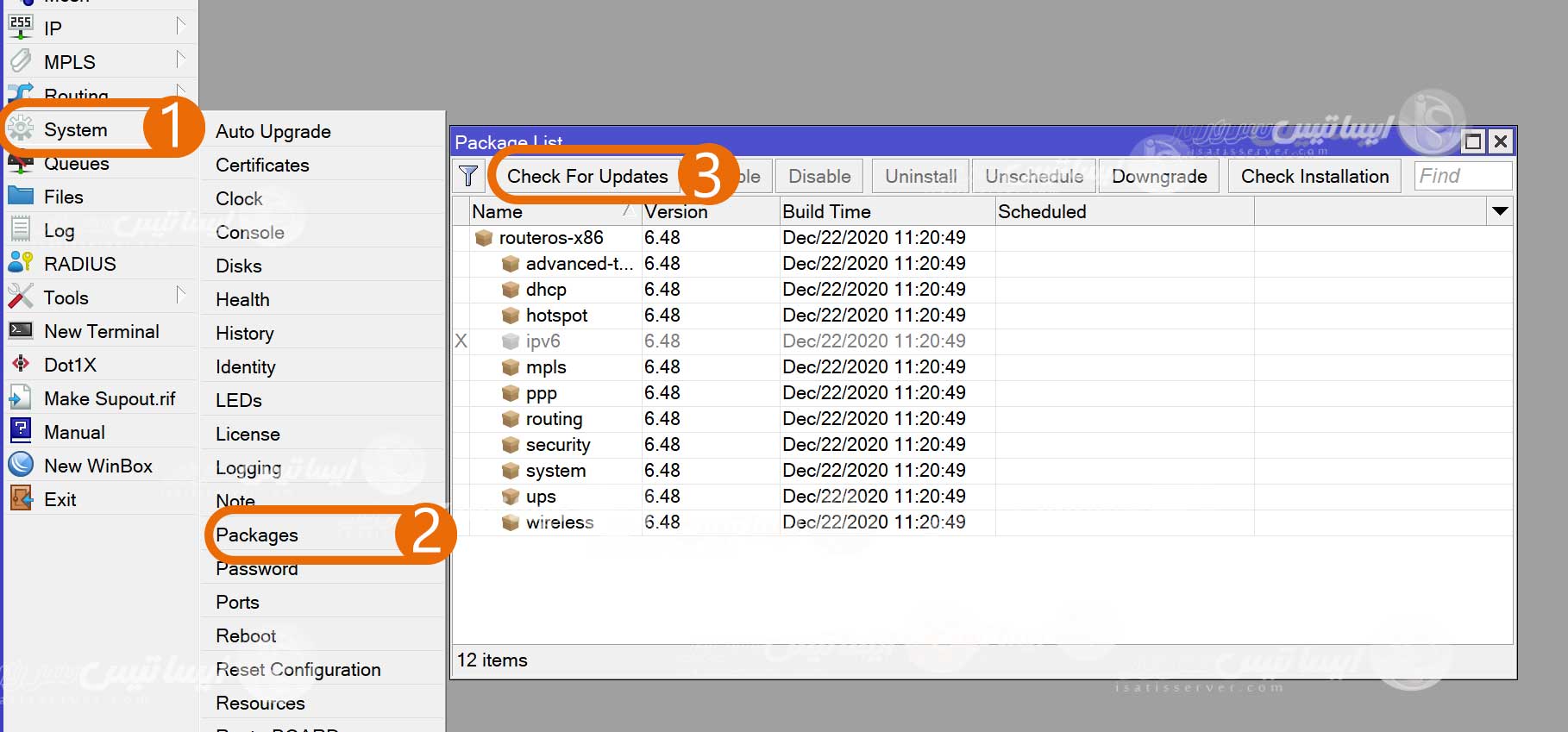

6- روتر را آپدیت کنید

میکروتیک و یا هر سیستم عامل دیگری به مرور زمان باگها و مشکلاتی را پیدا میکنند که شرکت سازنده برای رفع آن و بهبود سایر سرویسها ، بستههای آپدیتی را فراهم میسازد تا سیستم عامل بدون نقص به فعالیت خود بپردازد.

میکروتیک از این قاعده مستثنی نیست و به عنوان یک سیستم عامل روتینگ ، ممکن است با وجود کوچکترین حفره امنیتی ، گرفتار حملات هکرها شود. بنابراین شما نیز باید روتر خود همیشه آپدیت نگه دارید تا در معرض خطرات احتمالی قرار نگیرید.