پروتکل بلاک پیام سرور ( SMB)

پروتکل SMB بلاک پیام سرور (Server Message Block Protocol ) یک پروتکل ارتباطی سرویس گیرنده سرور است که برای به اشتراک گذاشتن دسترسی به فایل ها، چاپگرها، پورت های سریال و سایر منابع در شبکه استفاده می شود، همچنین می تواند پروتکل های مبادله ای را برای ارتباطات بین پردازش حمل کند. پروتکل SMB از سال ۱۹۸۰ توسط آی بی ام ساخته شده است، پروتکل SMB از چندین نوع پیاده سازی، که همچنین به عنوان گویش ها شناخته می شود، ایجاد شده است تا سالها به نیازهای شبکه های در حال رشد برسد.

غیر فعال کردن SMB

یکی از راه های محافظت در برابر باج افزارهای مانند wannacry و wannacrypt غیرفعال کردن پروتکل SMB است ؛ مایکروسافت در ویندوز خود از 3 پروتکل SMBv1 ، SMBv2 و SMBv3 استفاده می کند.

برای غیر فعال سازی این پروتکلها از دستورات زیر در پاور شل استفاده نمایید.

غیرفعالسازی SMB در ویندوز 8 ، 10 ، سرور 2016 و سرور 2012

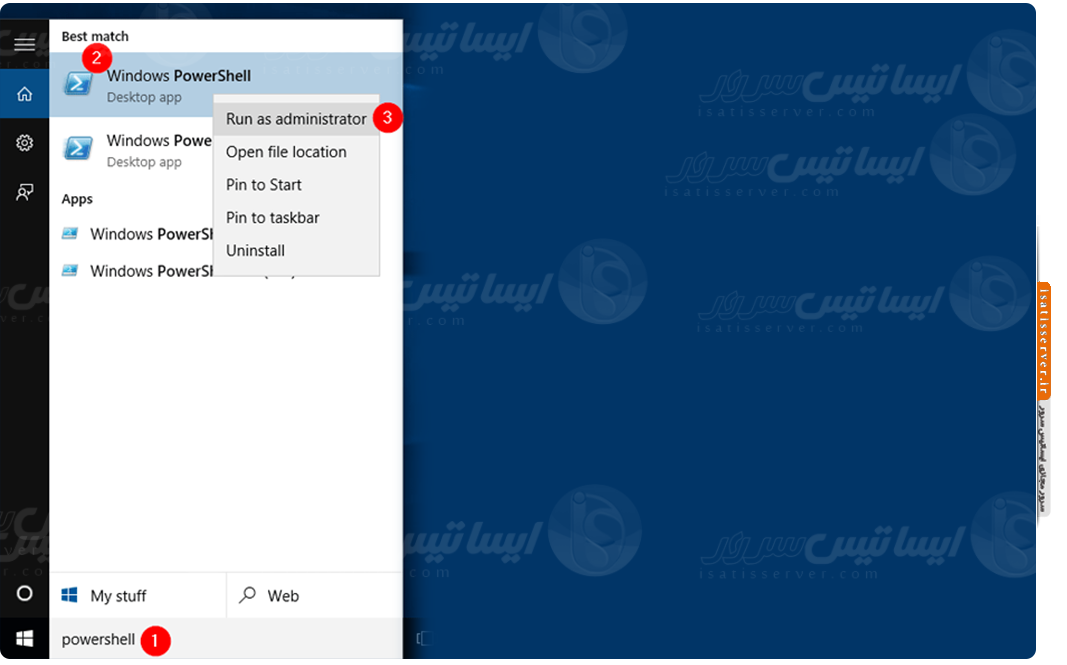

ابتدا پاورشل را با دسترسی Administrator باز کنید. (مانند تصویر زیر)

– دستور زیر را جهت غیرفعال کردن SMBv1 در پاورشل وارد کنید.

Set-SmbServerConfiguration -EnableSMB1Protocol $false

سپس حرف Y را به نشانه تأیید وارد نمایید.

– دستور زیر را جهت غیرفعال کردن SMBv2 و SMBv3 وارد کنید.

Set-SmbServerConfiguration -EnableSMB2Protocol $false

نکته : در صورت بروز مشکل در SMB و سیستم File sharing در شبکه با دستورات زیر میتوانید به حالت قبل باز گردید.

Set-SmbServerConfiguration -EnableSMB1Protocol $true

Set-SmbServerConfiguration -EnableSMB2Protocol $true

غیرفعالسازی SMB در ویندوز 7 ، ویستا ، سرور 2008 و سرور 2008R2

پاورشل را با دسترسی Administrator باز کنید.

– دستور زیر را جهت غیرفعال سازی SMBv1 وارد نمایید.

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 0 -Force

– سپس دستور زیر را جهت غیرفعال کردن SMBv2 و SMBv3 وارد کنید.

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB2 -Type DWORD -Value 0 -Force

بدین ترتیب شما پروتکل SMB Server را غیر فعال کرده و راه نفوذ را می بندید.

نکته : در نظر داشته باشید با وارد کردن کدهای بالا ممکن است در سیستم File Sharing دچار اختلال گردید. در صورت اختلال کدهای زیر را وارد کرده تا به حالت قبل باز گردید.

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB1 -Type DWORD -Value 1 -Force

Set-ItemProperty -Path "HKLM:\SYSTEM\CurrentControlSet\Services\LanmanServer\Parameters" SMB2 -Type DWORD -Value 1 -Force

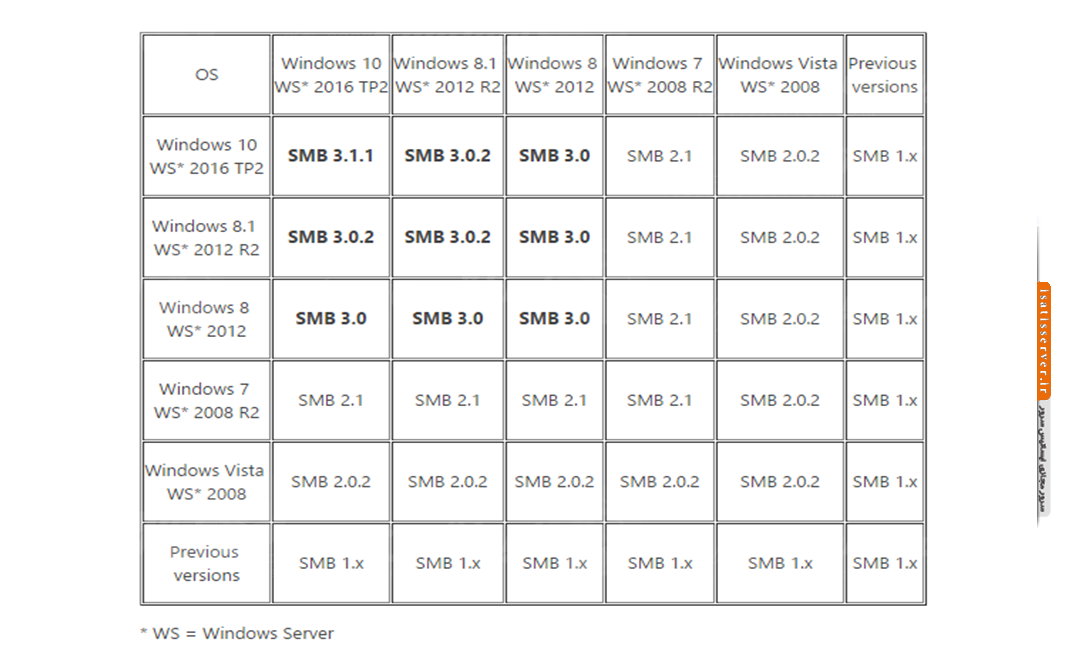

مروری کوتاه از انواع قابل توجه پروتکل SMB:

(SMB 1.0 (1984: ایجاد شده توسط آی بی ام برای به اشتراک گذاری فایل در DOS. قفل اپورتونیستی (OpLock) را به عنوان یک مکانیزم ذخیره سازی برای مشتری طراحی کرده تا ترافیک شبکه را کاهش دهد.

(CIFS (1996: زبان SMB توسعه یافته مایکروسافت که در ویندوز ۹۵ عرضه شده است. پشتیبانی از اندازه فایل های بزرگتر، انتقال مستقیم بر روی TCP / IP و لینک های نمادین و لینک های سخت افزوده شده است.

(SMB 2.0 (2006: با ویندوز ویستا و ویندوز سرور ۲۰۰۸ منتشر شده است. برای بهبود عملکرد، مقیاس پذیری و انعطاف پذیری افزایش یافته و پشتیبانی از شتاب WAN افزوده شده است.

(SMB 2.1 (2010: با ویندوز سرور ۲۰۰۸ R2 و ویندوز ۷ معرفی شده است. مدل لیزینگ مشتری oplock جایگزین OpLock برای افزایش ذخیره و بهبود عملکرد است. به روز رسانی های دیگر شامل پشتیبانی از حداکثر انتقال حداکثر (MTU) و بهبود بهره وری انرژی است که مشتریان را با فایل های باز از یک سرور SMB به حالت sleep فعال می کند.

(SMB 3.0 (2012: در ویندوز ۸ و ویندوز سرور ۲۰۱۲ عرضه شده است. برای بهبود در دسترس بودن، عملکرد، تهیه نسخه پشتیبان، امنیت و مدیریت، چندین نسخه قابل ارتقا وجود دارد. قابل توجه ویژگی های جدید شامل SMB Multichannel، SMB مستقیم، شکستن شفاف دسترسی مشتری پشتیبانی از VSS از راه دور، رمزگذاری SMB و بیشتر.

(SMB 3.02 (2014:در ویندوز ۸٫۱ و ویندوز سرور ۲۰۱۲ R2 معرفی شده است. شامل به روز رسانی عملکرد و توانایی به طور کامل غیر فعال کردن پشتیبانی CIFS / SMB 1.0، از جمله: حذف باینری مربوط.

(SMB 3.1.1 (2015: با ویندوز ۱۰ و ویندوز سرور ۲۰۱۶ منتشر شده است. پشتیبانی از رمزنگاری پیشرفته، یکپارچگی قبل از شناسایی برای جلوگیری از حملات در یک سو مردانه و شمشیر گویش خوشه ای، از سوی دیگر به روز رسانی ها اضافه شده است. در سال ۲۰۱۷ حملات WannaCry و Petya ransomware یک آسیب پذیری در SMB 1.0 را برای بارگیری نرم افزارهای مخرب بر روی مشتریان آسیب پذیر و گسترش آن در بین شبکه ها مورد استفاده قرار دادند. مایکروسافت پس از آن یک پچ را منتشر کرد، اما متخصصان توصیه کرده اند که کاربران و مدیران گام دیگری برای غیر فعال کردن SMB 1.0 / CIFS در تمام سیستم ها داشته باشند.